常见术语¶

本节列出全局管理的常见术语。

IAM¶

IAM(Identity and access management)是用户与访问控制模块的简称,该模块的管理员被称为 IAM Admin,拥有该模块的最高权限。 被赋予 IAM Admin 的用户(用户组),将拥有用户与访问控制的全部且最高权限。

更多详细信息,参见什么是 IAM。

RBAC¶

RBAC(Role-based access control,基于角色的访问控制),基本理念是将角色这个概念赋予用户,在用户与权限之间通过角色进行关联,实现灵活配置。 RBAC 模型的三要素为:用户、角色、权限。使用 RBAC 机制授权 IAM 用户访问平台资源。

用户¶

用户是发起操作的主体,每个用户都有唯一的 ID,并被授予不同的角色。 默认创建的 IAM 用户没有任何权限,需要将其加入用户组,授予角色或策略,才能让用户获得对应的权限。

用户以用户名登录 DCE,按照被授予的权限操作平台资源和服务。 所以用户是资源归属的主体,对其拥有的资源具有相应权限。

用户可以在个人中心修改用户信息,设置密码、访问密钥和 UI 语言。

用户组¶

用户组是一个或多个用户的集合,IAM 可以通过用户组实现用户的授权。 通常先创建一个 IAM 用户,加入某个用户组,该用户将继承这个用户组的权限。当一个用户加入多个用户组时,该用户将同时拥有多个用户组的权限。

角色¶

角色是连接用户与权限的桥梁,一个角色对应一组权限,不同角色具有不同的权限。向用户授予某角色,即授予该角色所包含的所有权限。全局管理中有两种角色:

-

预定义角色:由系统创建,用户只能使用不能修改,每个子模块都有一个管理员 Admin 角色。

-

自定义角色:用户自主创建、更新和删除,自定义角色中的权限由用户自己维护。同时因为全局管理汇聚了多个子模块,各子模块也拥有相应的管理员角色,例如:

-

IAM Admin:管理用户与访问控制,即管理用户/用户组以及授权

-

Workspace Admin:管理层级及工作空间的权限,仅此权限可以创建层级

-

Audit Admin:管理审计日志

-

权限¶

权限指是否允许用户对某种资源执行某种操作。 为了降低使用门槛,DCE 采用 RBAC 模型将权限聚合成一个个角色,管理员只需要将角色授权给用户,该用户就一次性得到了该角色下聚合的一组权限。

默认情况下,管理员创建的 IAM 用户没有任何角色权限,需要对其单独授予角色或将其加入用户组并给用户组授予角色,才能使得用户获得对应的角色权限,这一过程称为授权。 授权后,用户就可以基于被授予的角色权限对平台资源进行操作。

授权¶

授权指将用户完成具体工作所需的权限授予用户,授权通过系统角色或自定义角色的权限生效。 用户获得具体的权限后,可以对资源或服务进行操作。

工作空间¶

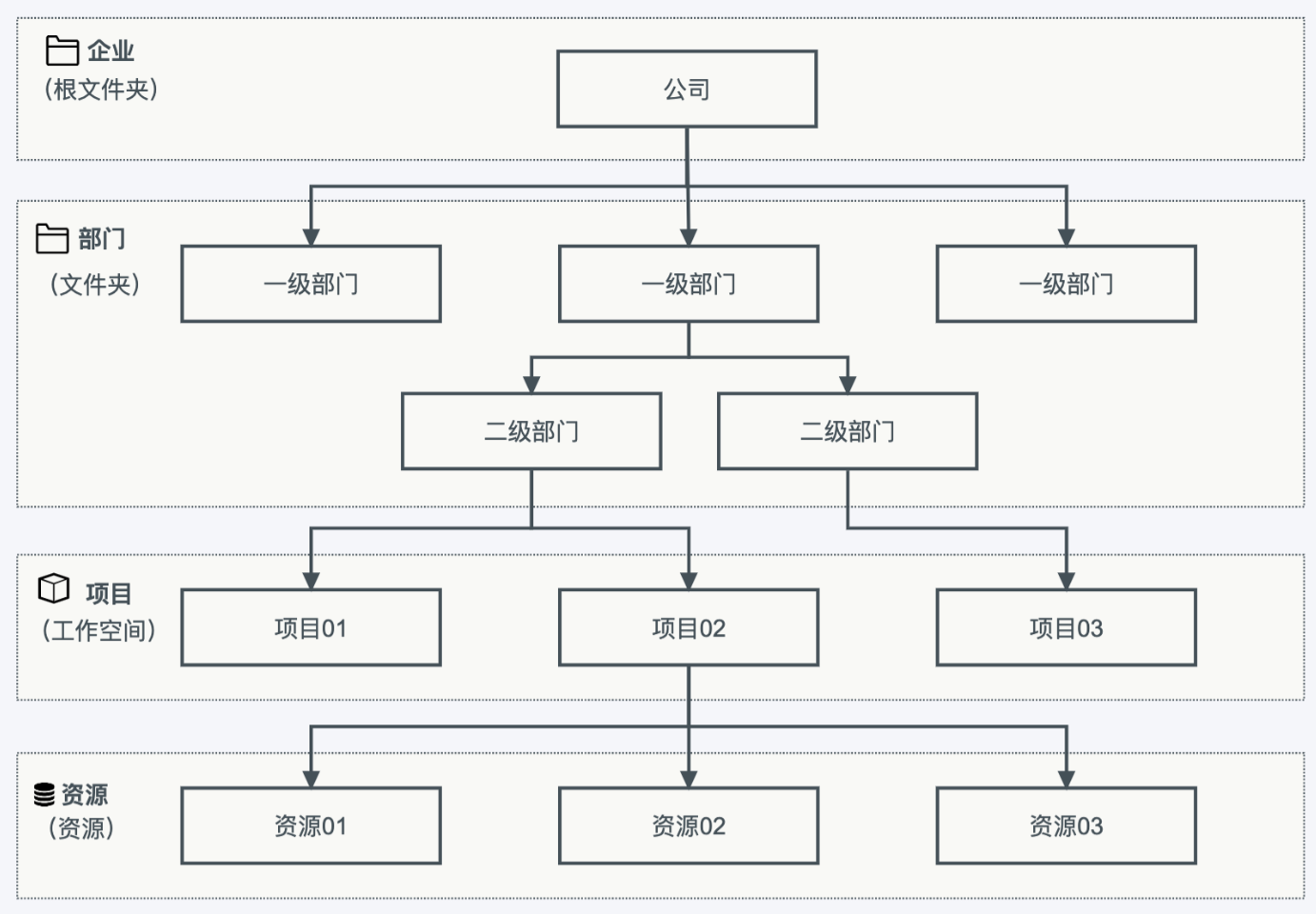

通过工作空间协调全局管理和子模块的权限关系,解决资源聚合和映射层级关系。 通常一个工作空间对应一个项目,可以为每个工作空间分配不同的资源,指派不同的用户和用户组。

层级¶

参见上图,为了满足企业内各个部门的分支划分,DCE 引入了层级的概念,通常层级对应着不同的部门,每个层级可以包含一个或多个工作空间。

资源¶

资源(Resource)泛指 DCE 平台上通过各个子模块创建的资源,是完成授权的具体数据。 通常资源描述一个或多个操作对象,每个子模块拥有其各自的资源和对应的资源定义详情,如集群、Namesapce、网关等。

资源的拥有者是主账号 Super Admin。Super Admin 具有在各子模块创建/管理/删除资源的权限,普通用户在没有授权的情况下,不会自动拥有资源的访问权限,需要 Super Admin 进行授权。 工作空间支持跨子模块授权用户(用户组)对于资源的访问权限。

身份凭证¶

身份凭证是识别用户身份的依据,登录和使用资源时,需要有身份凭证才能通过系统的鉴权认证。 身份凭证包括密码和访问密钥,可以通过 IAM 管理自己以及下属 IAM 用户的身份凭证。

有关更多术语,请参阅本站收录的云原生词汇大全。